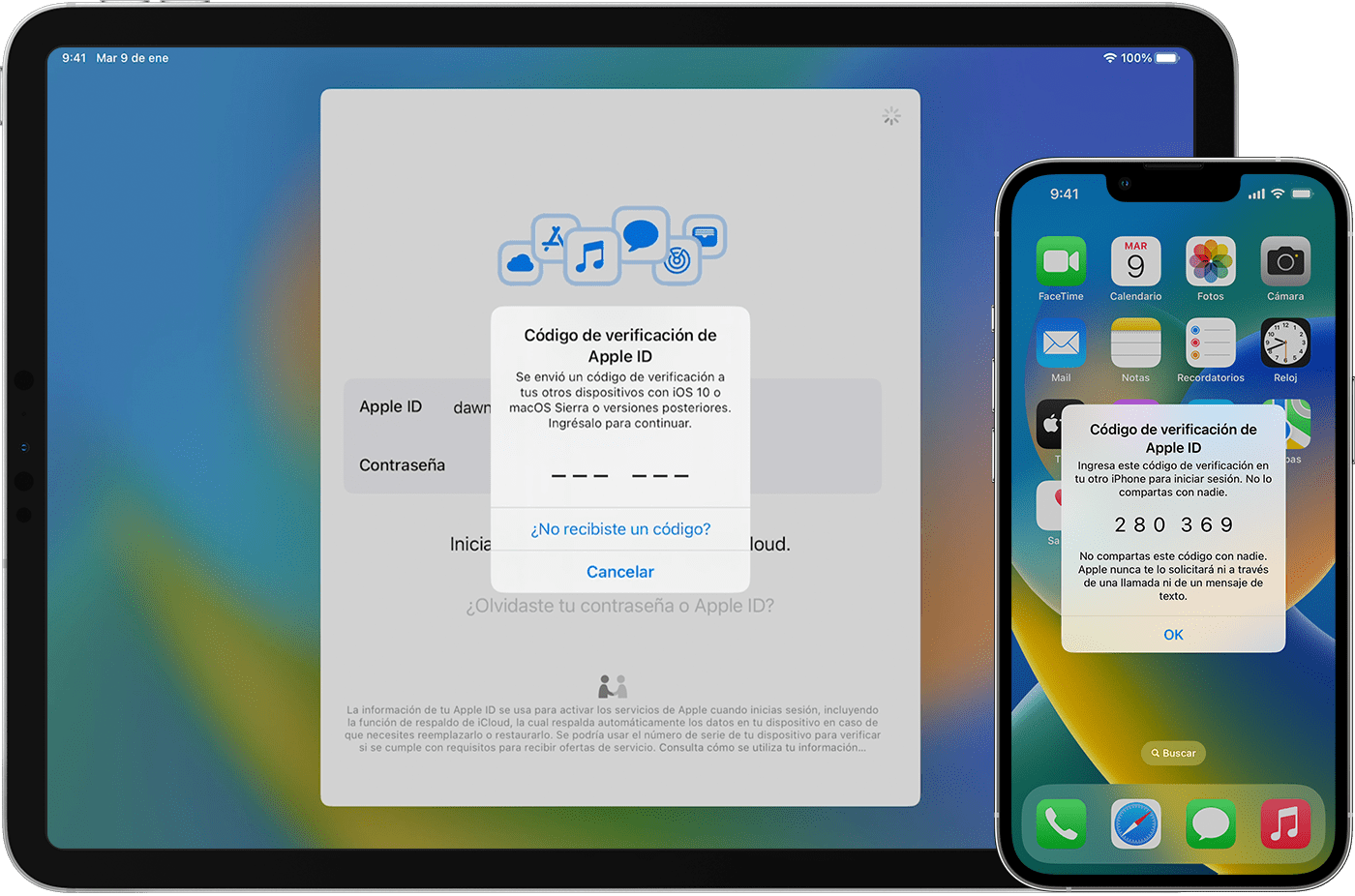

Protege el acceso a tus cuentas activando la autenticación en dos pasos | Oficina de Seguridad del Internauta

Mockup teléfono con autenticación de contraseña cifrada. Autenticación de dos factores o autenticación de varios factores Imagen Vector de stock - Alamy

Autenticación en dos pasos: qué es y por qué es clave para evitar el robo de cuentas | WeLiveSecurity